ROP(- )是一种利用程序内已有的代码段来组合执行的攻击方式,也是目前最为流行的漏洞利用技术之一。在这篇攻略中,我们将为大家详细介绍ROP攻击的原理、实现方法和防御策略,帮助你从入门到精通掌握ROP攻击技术。

什么是ROP攻击

ROP攻击是一种利用程序内已有的代码段来组合执行的攻击方式。在现代操作系统中,为了增强程序运行时的安全性,操作系统会随机化程序地址空间布局(ASLR),使得程序地址不再固定。但是,由于程序内部的代码段地址是不随机化的,攻击者可以通过构造恶意数据来控制程序跳转到指定的代码段,并组合执行多个代码段来完成攻击目标。

如何实现ROP攻击

ROP攻击的实现需要以下几个步骤:

1.找到可利用的漏洞:首先需要找到一个可利用的漏洞,比如缓冲区溢出漏洞、格式化字符串漏洞等。

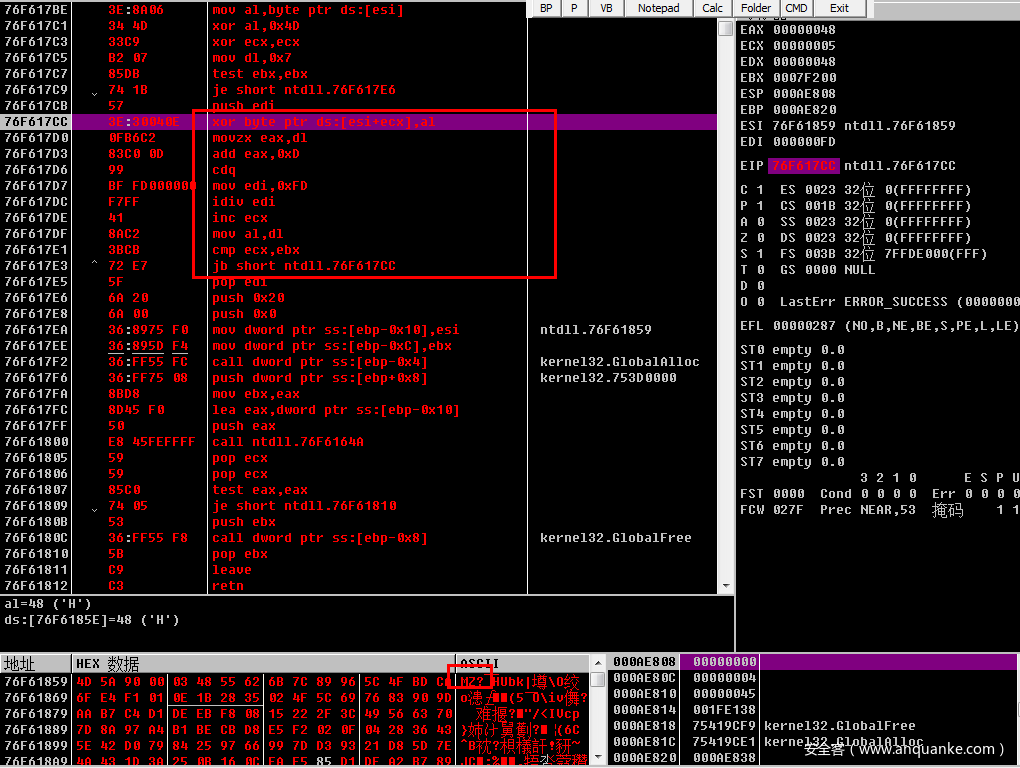

2.构造ROP链:根据漏洞类型和目标程序的架构,构造ROP链。ROP链是由多个代码段组成的序列rop游戏攻略,每个代码段都对应着目标程序中的一段已有的代码。

3.获取目标地址:通过泄露栈上的地址或者其他手段,获取目标地址,并将ROP链的起始地址设置为目标地址。

4.触发漏洞:向目标程序发送恶意数据,触发漏洞rop游戏攻略,使得程序跳转到ROP链的起始地址。

5.执行ROP链:程序开始执行ROP链中的每个代码段,最终实现攻击目标。

如何防御ROP攻击

要防御ROP攻击,需要从以下几个方面入手:

1.加强输入验证:对于用户输入的数据进行严格的验证和过滤,避免出现缓冲区溢出、格式化字符串等漏洞。

2.随机化堆栈布局:在堆栈上随机化布局,使得攻击者无法准确地预测栈上数据的位置和内容。

3.使用代码签名技术:在编译程序时使用代码签名技术,使得攻击者无法篡改程序内部的代码段。

4.使用内存保护技术:使用内存保护技术,比如DEP(Data )和ASLR( Space ),以增强程序运行时的安全性。

ROP攻击是一种高级的漏洞利用技术,攻击者可以通过组合执行多个代码段来实现攻击目标。要防御ROP攻击,需要从加强输入验证、随机化堆栈布局、使用代码签名技术以及使用内存保护技术等方面入手。希望本篇攻略可以帮助读者更好地了解ROP攻击技术,从而提高网络安全防御能力。

春天手游网

本文链接:https://www.x530.cn/gl/12798.html

复制本文链接游戏攻略文章为春天手游网所有,未经允许不得转载。